Client-Schutz as a service

Telearbeit, Homeoffices, alternierende Arbeitsplätze, mobiles Arbeiten

Unsere Arbeitsweisen werden vielfältiger und flexibler. Damit die Sicherheit dabei

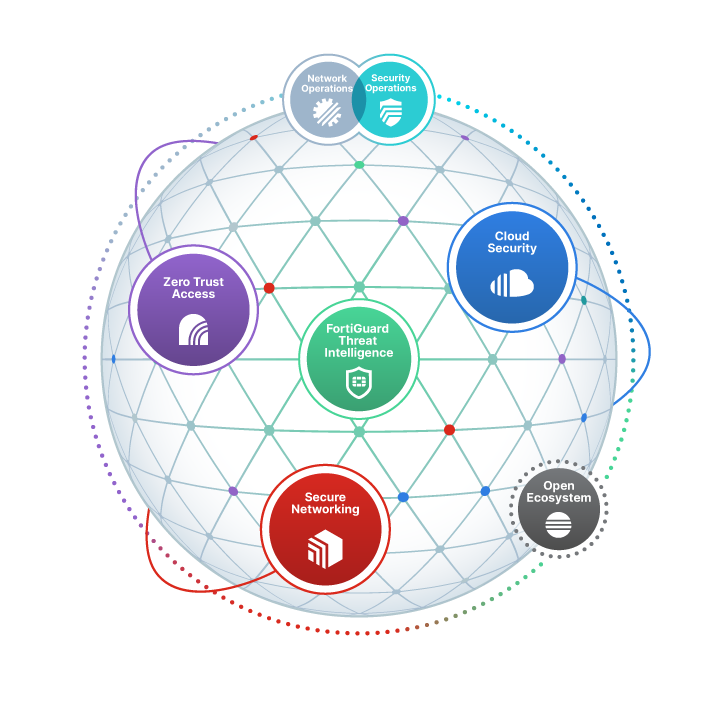

nicht zu kurz kommt, interessieren sich Unternehmen zunehmend für einen Zero Trust Network Access(ZTNA).

Beim Zero-Trust-Modell findet jedes Mal eine Überprüfung statt, bevor ein Anwender oder ein Gerät auf eine Ressource zugreifen darf. Oft wird davon ausgegangen, dass ein ZTNA nur in der Cloud funktioniert. Diese Annahme führt zu ernsthaften Sicherheitsproblemen und unnötiger Komplexität.

Hybride Netzwerke mit Benutzern und Geräten, die jederzeit und von überall Zugriff auf Ressourcen benötigen, bringen viele Vorteile für Ihr Unternehmen. Die Ergänzung einer Firewall um einen ZTNA ist notwendig, damit Ihr Unternehmen weiterhin Sicherheitsvorfälle proaktiv verhindern kann.

Management

Software Inventory Management bietet Einblick in installierte Softwareanwendungen und Lizenzverwaltung, um die Sicherheitshygiene zu verbessern.

Sie können Bestandsinformationen verwenden, um unnötige oder veraltete Anwendungen zu erkennen und zu entfernen.

Die Windows AD-Integration hilft dabei, die AD-Struktur von Organisationen mit den zentralen Verwaltungstools zu synchronisieren, sodass Sie dieselben Organisationseinheiten von Ihrem AD-Server für eine vereinfachte Endpunktverwaltung verwenden.

Der Endpoint-Status in Echtzeit liefert immer aktuelle Informationen zu Endpoint-Aktivitäten und Sicherheitsereignissen.

Security

Das Schwachstellen-Dashboard hilft bei der Verwaltung der Angriffsfläche von Unternehmen. Alle anfälligen Endpunkte lassen sich leicht für administrative Maßnahmen identifizieren.

FortiSandbox-Integrationen helfen bei der Konfiguration und der Analyse verdächtiger Dateien. Sandbox-Einstellungen werden über verwaltete Endpunkte hinweg synchronisiert, was die Einrichtung vereinfacht.

Automated Response hilft, verdächtige oder kompromittierte Endpunkte ohne manuellen Eingriff zu erkennen und zu isolieren.

VPN und Cloud

Der anwendungsbasierte VPN Split-Tunnel unterstützt den quellanwendungsbasierten Split-Tunnel, bei dem Sie Anwendungsdatenverkehr angeben können, der aus dem VPN-Tunnel ausgeschlossen werden soll, wie z. B. Anwendungen mit hoher Bandbreite.

Mit dem CASB-Dienst kann Ihr Unternehmen die Cloud sicher zu nutzen. Ein Cloud Access Security Broker (CASB) fungiert als Gatekeeper, indem er Transparenz, Kontrolle und Schutz bietet, damit Ihr Unternehmen ihre Sicherheitsrichtlinien über ihre eigene Infrastruktur hinaus erweitern können. CASB befindet sich zwischen Cloud-Service-Benutzern und Cloud-Anwendungen, überwacht alle Aktivitäten und setzt Sicherheitsrichtlinien durch.

Sie haben noch Fragen?

Kontaktieren Sie uns, wir finden eine Lösung für ihr Unternehmen.